Источник: https://habr.com/ru/company/varonis/blog/463703/

Все, что нужно злоумышленнику, – это время и мотивация для проникновения в вашу сеть. Но наша с вами работа состоит в том, чтобы не дать ему этого сделать или, по крайней мере, максимально усложнить эту задачу. Нужно начать с определения слабых мест в Active Directory (далее – AD), которые злоумышленник может использовать для получения доступа и перемещения по сети, оставаясь незамеченным. Сегодня в статье мы рассмотрим индикаторы риска, которые отражают имеющиеся уязвимости в киберзащите вашей организации, на примере панели мониторинга AD Varonis.

Злоумышленники используют определенные конфигурации в домене

Злоумышленники используют множество хитрых приемов и уязвимостей, чтобы проникнуть внутрь корпоративной сети и повысить привилегии. Некоторые из этих уязвимостей являются параметрами конфигурации домена, которые можно легко изменить после их выявления.

Панель мониторинга AD сразу оповестит, если вы (или ваши системные администраторы) не изменили пароль KRBTGT в прошлом месяце, или если кто-то аутентифицировался со встроенной учетной записью администратора по умолчанию (Administrator). Эти две учетные записи предоставляют безграничный доступ к вашей сети: злоумышленники будут пытаться получить к ним доступ, чтобы беспрепятственно обходить любые разграничения в привилегиях и разрешениях доступа. И, как результат, — получить доступ к любым данным которые их заинтересуют.

Конечно, вы можете обнаружить эти уязвимости самостоятельно: например, установить напоминание в календаре для проверки или запустить PowerShell-скрипт, чтобы собрать эту информацию.

Панель мониторинга Varonis обновляется автоматически , чтобы обеспечить быстрый просмотр и анализ ключевых показателей, которые подчёркивают потенциальные уязвимости, чтобы вы могли немедленно принять меры по их устранению.

3 ключевых индикатора риска на уровне домена

Ниже приведен ряд виджетов, доступных на панели мониторинга Varonis, использование которых существенно усилит защиту корпоративной сети и ИТ-инфраструктуры в целом.

1. Число доменов, для которых пароль учетной записи Kerberos не менялся значительное время

Учетная запись KRBTGT – это специальная учетная запись в AD, которая подписывает все Kerberos-тикеты . Злоумышленники, получившие доступ к контроллеру домена (DC), могут использовать эту учетную запись для создания Golden ticket, который даст им неограниченный доступ к практически любой системе в корпоративной сети. Мы сталкивались с ситуацией, когда после успешного получения Golden Ticket, злоумышленник имел доступ к сети организации в течение двух лет. Если пароль учетной записи KRBTGT в вашей компании не менялся последние сорок дней, виджет оповестит об этом.

Сорок дней — это более чем достаточный срок для злоумышленника, чтобы получить доступ к сети. Однако, если вы обеспечите и стандартизируете процесс изменения этого пароля на регулярной основе, это сильно усложнит для злоумышленника задачу проникновения в корпоративную сеть.

Помните, что в соответствии с реализацией протокола Kerberos компанией Microsoft, вам необходимо дважды изменить пароль KRBTGT.

В дальнейшем, этот AD-виджет будет напоминать, когда придёт время снова изменить пароль KRBTGT для всех доменов в вашей сети.

2. Число доменов, в которых недавно использовалась встроенная учетная запись администратора (Administrator)

Согласно принципу наименьших привилегий — системным администраторам предоставляется две учетные записи: первая – это учетная запись для каждодневного использования, а вторая – для запланированных административных работ. Это означает, что никто не должен использовать учетную запись администратора по умолчанию.

Встроенная учетная запись администратора зачастую используется, чтобы упростить процесс системного администрирования. Это может стать дурной привычкой, результатом которой будет взлом. Если в вашей организации такое происходит, то вам будет трудно отличить правильное использование этой учетной записи от потенциально вредоносного доступа.

Если виджет показывает что-либо отличное от нуля, значит кто-то некорректно работает с административными учетными записями. В таком случае необходимо принять меры по исправлению и ограничению доступа к встроенной учетной записи администратора.

После того, как вы добились нулевого значения виджета и системные администраторы больше не используют эту учетную запись для своей работы, то в дальнейшем, любое его изменение будет указывать на потенциальную кибератаку.

3. Количество доменов, в которых отсутствует группа защищенных Пользователей (Protected Users)

Cтарые версии AD поддерживали слабый тип шифрования — RC4. Хакеры взломали RC4 много лет назад, и сейчас для злоумышленника взломать учетную запись, которая все еще использует RC4, — весьма тривиальная задача. В версии Active Directory, представленной в Windows Server 2012, появилась группа пользователей нового типа под названием Группа Защищенных пользователей (Protected Users). Она предоставляет дополнительные инструменты защиты и предотвращает аутентификацию пользователей с использованием шифрования RC4.

Этот виджет продемонстрирует, если в каком-либо домене организации отсутствует такая группа, чтобы вы могли исправить это, т.е. включить группу защищенных пользователей, и использовать ее для защиты инфраструктуры.

Легкие цели для атакующих

Учетные записи пользователей являются целью номер один для злоумышленников – от первых попыток проникновения до продолжающейся эскалации привилегий и сокрытия своих действий. Злоумышленники ищут простые цели в вашей сети, используя базовые команды PowerShell, которые зачастую трудно обнаружить. Удалите из AD как можно больше таких легких целей.

Злоумышленники ищут пользователей, с неограниченным сроком действия паролей (или которым не требуются пароли), технологические учетные записи, являющиеся администраторами, и учетные записи, использующие старое шифрование RC4.

Любая из этих учетных записей либо тривиальна для доступа, либо, как правило, не находится под мониторингом. Злоумышленники могут захватить эти учетные записи и беспрепятственно перемещаться внутри вашей инфраструктуры.

Как только злоумышленники проникнут через периметр безопасности, они, вероятно, получат доступ по крайней мере к одной учетной записи. Сможете ли вы помешать им получить доступ к конфиденциальным данным, прежде чем обнаружите и ликвидируете атаку?

Панель мониторинга Varonis AD укажет на уязвимые учетные записи пользователей, чтобы вы могли устранить проблемы заранее. Чем сложнее будет проникнуть внутрь вашей сети, тем выше ваши шансы обезвредить атакующего до того, как он нанесет серьезный урон.

4 ключевых индикатора риска для учетных записей пользователей

Ниже приведены примеры виджетов на панели мониторинга Varonis AD, которые указывают на самые уязвимые пользовательские учетные записи.

1. Количество активных пользователей с паролями, срок действия которых никогда не истекает

Для любого злоумышленника получить доступ к такой учетной записи – это всегда большая удача. Поскольку срок действия пароля никогда не истекает, злоумышленник получает постоянную точку опоры внутри сети, которую затем можно использовать для повышения привилегий или перемещений внутри инфраструктуры.

Злоумышленники располагают списками с миллионами комбинаций «пользователь-пароль», которые они используют в атаках с подстановкой учетных данных, и вероятность того,

что комбинация для пользователя с «вечным» паролем находится в одном из таких списков, намного больше нуля.

Учетные записи с неистекающими паролями удобны в управлении, но они не являются безопасными. Используйте этот виджет, чтобы найти все учетные записи, у которых есть такие пароли. Измените этот параметр и обновите пароль.

Как только значение этого виджета станет равным нулю, любые новые учетные записи, созданные с таким паролем, будут появляться на панели мониторинга.

2. Количество административных учетных записей с SPN

SPN (Service Principal Name) – это уникальный идентификатор экземпляра сервиса (службы). Этот виджет показывает, сколько сервисных учетных записей имеют полные права администратора. Значение на виджете должно быть равно нулю. SPN с правами администратора возникает, так как предоставление таких прав удобно поставщикам программного обеспечения и администраторам приложений, но это представляет угрозу безопасности.

Предоставление сервисной учетной записи прав администратора позволяет злоумышленнику получить полный доступ к учетной записи, которая не используется. Это означает, что злоумышленники с доступом к SPN-учетным записям могут свободно действовать внутри инфраструктуры и при этом избегать мониторинга своих действий.

Устранить эту проблему можно, изменив разрешения для сервисных учетных записей. Такие учетные записи должны подчиняться принципу наименьших привилегий и иметь только тот доступ, который реально необходим для их работы.

С помощью этого виджета вы сможете обнаружить все SPN, имеющие права администратора, устранить такие привилегии, а в дальнейшем проводить контроль SPN, руководствуясь тем же принципом доступа с наименьшими привилегиями.

Вновь появляющееся SPN будут отображаться на панели мониторинга, и вы сможете контролировать этот процесс.

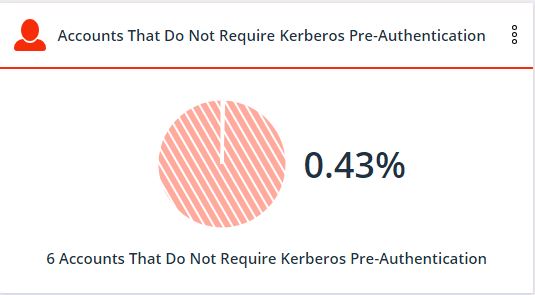

3. Количество пользователей, которым не требуется предварительная проверка подлинности Kerberos

В идеале, Kerberos шифрует ticket (билет) проверки подлинности с помощью шифрования AES-256, который остается невзломанным по настоящее время.

Однако более старые версии Kerberos использовали шифрование RC4, которое теперь можно взломать за считанные минуты. Данный виджет показывает, какие пользовательские учетные записи до сих пор используют RC4. Microsoft по-прежнему поддерживает RC4 для обратной совместимости, но это не значит, что вы должны использовать его в своем AD.

После того, как вы обнаружили такие учетные записи, нужно снять флажок «не требуется предварительная авторизация Kerberos» в AD, чтобы учетные записи использовали более сложное шифрование.

Самостоятельное обнаружение этих учетных записей, без панели мониторинга Varonis AD, занимает много времени. В реальности быть своевременно осведомленным обо всех учетных записях, которые отредактированы так, чтобы использовать шифрование RC4, — еще более сложная задача.

Если значение на виджете изменяется, это может свидетельствовать о противоправных действиях.

4. Количество пользователей без пароля

Злоумышленники используют базовые команды PowerShell для считывания из AD флага «PASSWD_NOTREQD», в свойствах учетной записи. Использование этого флага означает, что отсутствуют требования к наличию или сложности пароля.

Насколько легко украсть учетную запись с простым или пустым паролем? А теперь представьте, что одна из этих учетных записей является администратором.

Что, если один из тысяч конфиденциальных файлов, открытых для всех, является грядущим финансовым отчетом?

Игнорирование обязательного требования ввода пароля является еще одним ярлыком для системного администрирования, который зачастую использовался в прошлом, но сегодня это недопустимо и небезопасно.

Устраните эту проблему, обновив пароли для таких учетных записей.

Мониторинг этого виджета в будущем поможет вам избежать появления учетных записей без пароля.

Varonis уравнивает шансы

В прошлом работа по сбору и анализу приведенных в статье метрик занимала много часов и требовала глубоких знаний PowerShell: специалистам по безопасности приходилось выделять ресурсы на подобные задачи каждую неделю или месяц. Но ручной сбор и обработка этой информации, дает злоумышленникам фору для проникновения и кражи данных.

С Varonis вы потратите один день, чтобы развернуть панель мониторинга AD и дополнительные компоненты, собрать все рассмотренные и многие другие уязвимости. В дальнейшем, в процессе эксплуатации, панель мониторинга будет автоматически обновляться, по мере изменения состояния инфраструктуры.

Проведение кибератак – это всегда гонка между атакующими и защищающимися, стремление злоумышленника украсть данные, прежде чем специалисты по безопасности смогут закрыть доступ к ним. Раннее обнаружение злоумышленников и их противоправных действий, в сочетании с сильной киберзащитой, является ключом к обеспечению безопасности ваших данных.

Connecting a USB printer to your Linksys Smart Wi-Fi Router or Linksys Wi-Fi Router using Linksys Connect

https://www.linksys.com/us/support-article/?articleNum=142214

Подключение USB-принтера к интеллектуальному Wi-Fi-маршрутизатору Linksys или Wi-Fi-маршрутизатору Linksys с помощью Linksys Connect

Linksys Wi-Fi роутеры, E4200, E3200 и E2500 v3 с последней версией программного обеспечения Linksys Connect, также известной как Cisco Connect, позволяет использовать USB - порт вашего маршрутизатора, чтобы иметь возможность подключения принтера USB.

ПРИМЕЧАНИЕ: Эта функция также доступна в маршрутизаторах Linksys Smart Wi-Fi (E4200 v2, EA3500, EA4500 и EA6500) с использованием учетной записи Linksys Smart Wi-Fi. Чтобы узнать, как это сделать на компьютере под управлением Windows, щелкните здесь. Для компьютеров Mac® щелкните здесь.

Основные требования перед началом установки:

For instructions on how to download the software, click here

https://www.linksys.com/us/support-article/?articleNum=142214

Подключение USB-принтера к интеллектуальному Wi-Fi-маршрутизатору Linksys или Wi-Fi-маршрутизатору Linksys с помощью Linksys Connect

Linksys Wi-Fi роутеры, E4200, E3200 и E2500 v3 с последней версией программного обеспечения Linksys Connect, также известной как Cisco Connect, позволяет использовать USB - порт вашего маршрутизатора, чтобы иметь возможность подключения принтера USB.

ПРИМЕЧАНИЕ: Эта функция также доступна в маршрутизаторах Linksys Smart Wi-Fi (E4200 v2, EA3500, EA4500 и EA6500) с использованием учетной записи Linksys Smart Wi-Fi. Чтобы узнать, как это сделать на компьютере под управлением Windows, щелкните здесь. Для компьютеров Mac® щелкните здесь.

Основные требования перед началом установки:

- Прошивка вашего роутера должна быть обновлена до последней версии. Чтобы узнать, как вручную обновить прошивку вашего роутера, нажмите здесь .

- Программное обеспечение Linksys Connect версии 1.4 или выше должно быть установлено на всех компьютерах в сети, с которой вы хотите печатать. Чтобы узнать, как вручную установить Linksys Connect на компьютер, щелкните здесь .

ПРИМЕЧАНИЕ: Linksys Connect версии 1.5 совместим только с Linksys Wi-Fi Router, E2500 v3.

- Драйвер вашего принтера должен быть установлен на всех компьютерах в сети, с которых вы хотите печатать. Инструкции можно найти в документации к принтеру или в интерактивной службе поддержки производителя.

How to manually launch the Linksys Connect installation software

https://www.linksys.com/us/support-article/?articleNum=134762For instructions on how to download the software, click here

Downloading the Linksys Connect Software

install Telnet Client

2021-08-20 23:48https://docs.microsoft.com/ru-ru/previous-versions/windows/it-pro/windows-server-2008-R2-and-2008/cc771275(v%3dws.10)

To install Telnet Client by using a command line

Open a command prompt window. Click Start, type cmd in the Start Search box, and then press ENTER.

Type the following command:

Копировать

pkgmgr /iu:"TelnetClient"

If the User Account Control dialog box appears, confirm that the action it displays is what you want, and then click Continue.

When the command prompt appears again, the installation is complete.

https://docs.microsoft.com/ru-ru/previous-versions/windows/it-pro/windows-server-2008-R2-and-2008/cc771275(v%3dws.10)#to-install-telnet-client-by-using-a-command-line

Applies To: Windows 7, Windows 8, Windows Server 2008, Windows Server 2008 R2, Windows Server 2012, Windows Vista

To install Telnet Client by using a command line

Open a command prompt window. Click Start, type cmd in the Start Search box, and then press ENTER.

Type the following command:

Копировать

pkgmgr /iu:"TelnetClient"

If the User Account Control dialog box appears, confirm that the action it displays is what you want, and then click Continue.

When the command prompt appears again, the installation is complete.

https://docs.microsoft.com/ru-ru/previous-versions/windows/it-pro/windows-server-2008-R2-and-2008/cc771275(v%3dws.10)#to-install-telnet-client-by-using-a-command-line

Applies To: Windows 7, Windows 8, Windows Server 2008, Windows Server 2008 R2, Windows Server 2012, Windows Vista

Microsoft 70-410 Exam Study Guide for System Administrators

Microsoft 70-410 Exam Study Guide for System Administrators

Источник:

https://try.netwrix.com/exam_guide_70-410_emea_n

Microsoft 70-410 Exam Study Guide for System Administrators

Источник:

https://try.netwrix.com/exam_guide_70-410_emea_n

Иногда хочется прикоснуться к неожиданному и прекрасному.

Иногда хочется прикоснуться к неожиданному и прекрасному.Я говорю о красивых фотографиях на Рабочем столе 😇

( Read more... )

С момента официального представления широкой общественности новой Windows 11 прошло чуть больше недели поисков и различных тестов.

С момента официального представления широкой общественности новой Windows 11 прошло чуть больше недели поисков и различных тестов. Накопился как положительный, так и отрицательный материал достойный публикации.

Но написанию статей логично мешает работа.

Конечно, когда работа и есть само написание статей о проведенных тестах, это здорово, но пока работа - это заработок на кусок хлеба и от этого никуда не деться 🐒

А вот старт программы Office Insider Preview прошёл почти незамеченным 🙈🙉🙊

Оглавление

Казалось бы, всё просто.

Выполняй только 2 условия и становись участником программы.

Речь именно о том, что принять участие в программе Office Insider Preview можно, но - опять! - с двумя "только":

Во-первых. Нужна любая именно подписка(!) от Майкрософт;

Во-вторых. Кнопки Join to Insider program в Вашей редакции Office попросту нет.

Было бы неинтересно, если бы всё было так легко.

( Read more... )

Установка Windows Store

2021-07-18 01:55garl

понадобился в 10 store: бац, а нет его нигде!

берём в руки PowerShell, с правами админа и делаем так:

Get-AppxPackage *windowsstore* -AllUsers | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register "$($_.InstallLocation)\AppxManifest.xml"}

берём в руки PowerShell, с правами админа и делаем так:

Get-AppxPackage *windowsstore* -AllUsers | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register "$($_.InstallLocation)\AppxManifest.xml"}

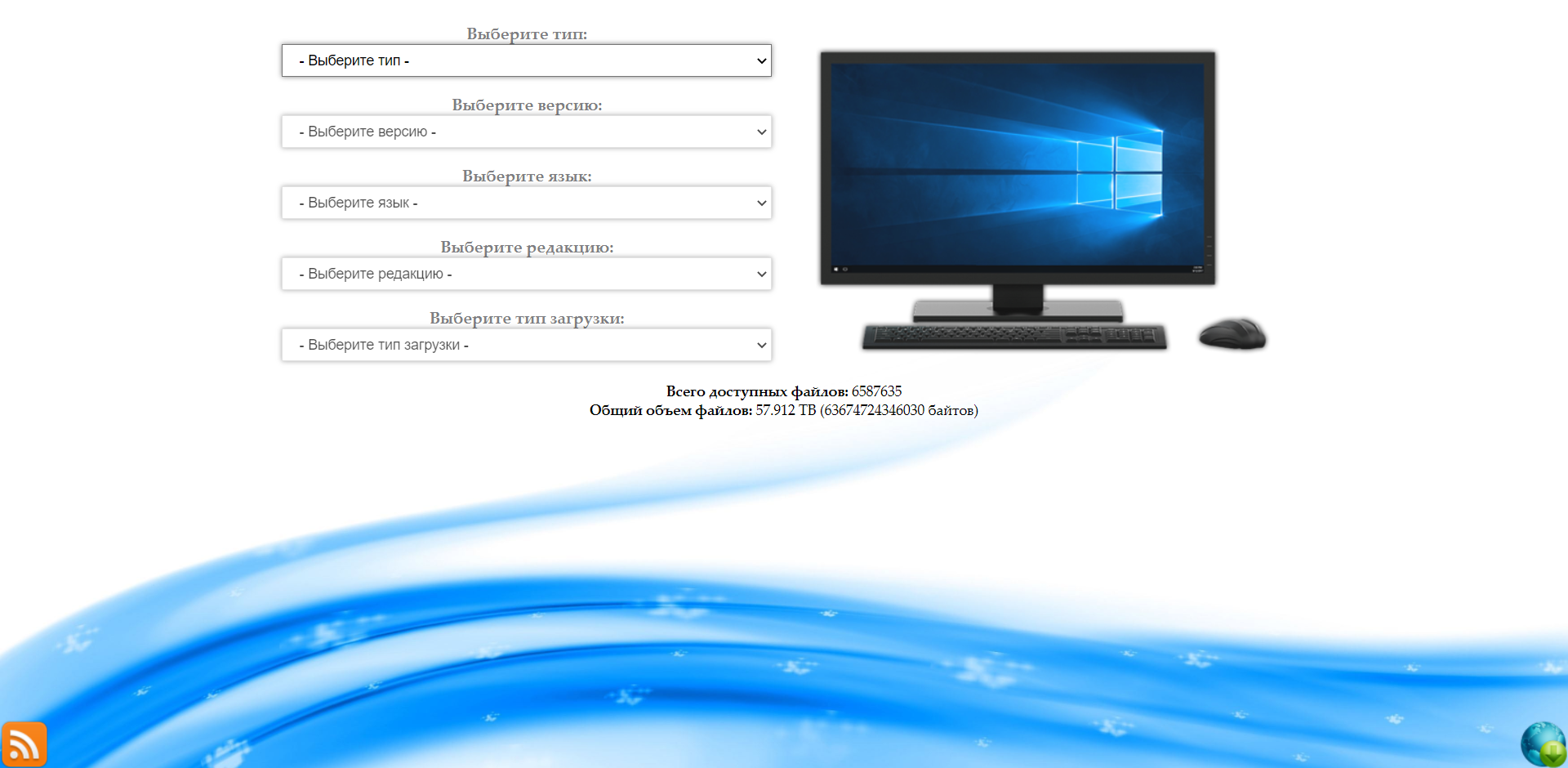

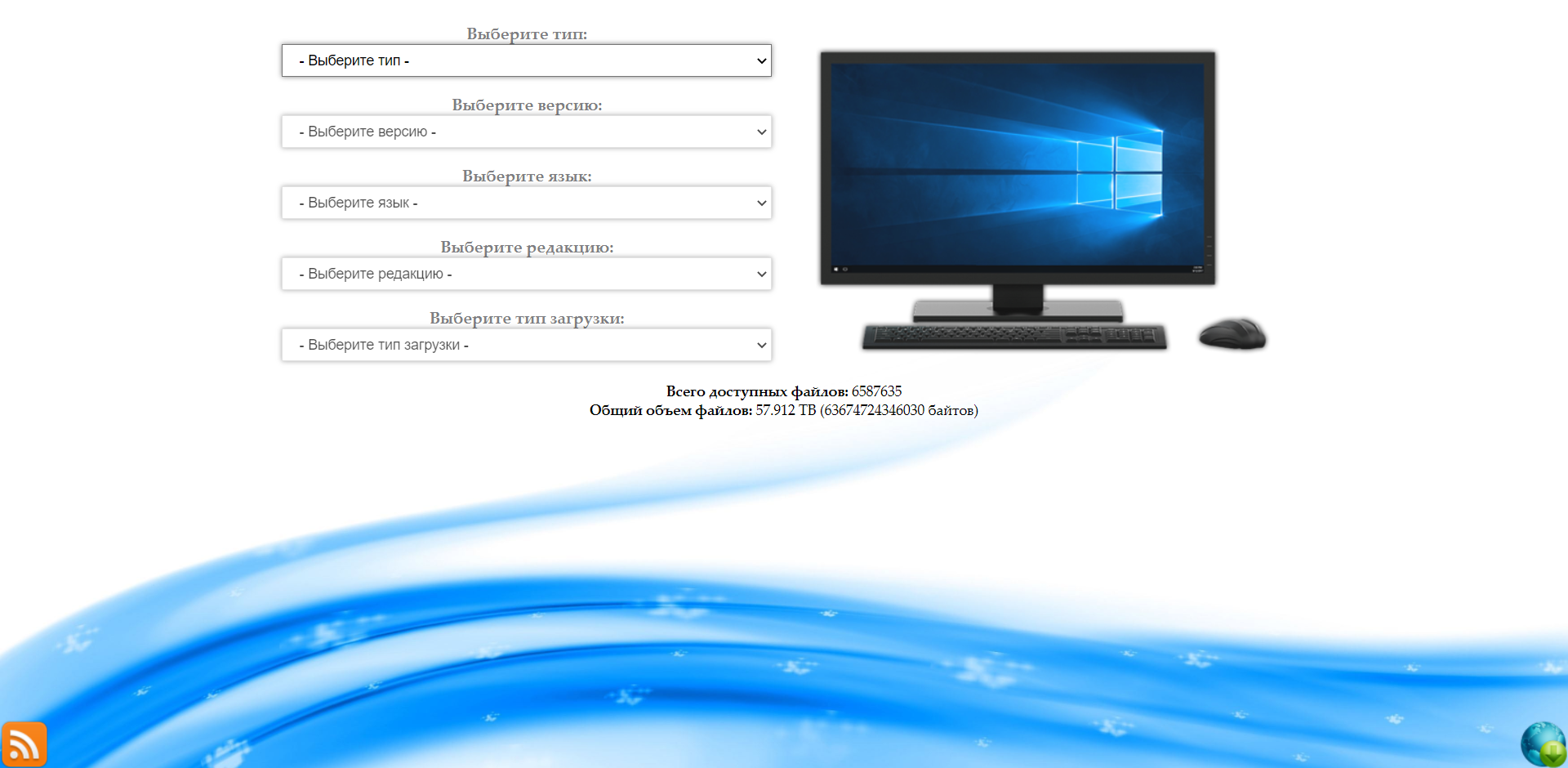

Как скачать Windows 11 Insider Preview и создать загрузочный ISO-образ

Пример:

→ https://cloudpartners.transform.microsoft.com/download

Переходим на страницу ресурса UUP (Unified Update Platform) Generation Project: https://uup.rg-adguard.net/?lang=ru-ru для того, чтобы скачать UUP-файлы прямо с официальных серверов Microsoft и после создать с минимальными усилиями загрузочный ISO-образ инсайдерской версии Windows 11 Insider Preview:

( Read more... )

Пример:

→ https://cloudpartners.transform.microsoft.com/download

Переходим на страницу ресурса UUP (Unified Update Platform) Generation Project: https://uup.rg-adguard.net/?lang=ru-ru для того, чтобы скачать UUP-файлы прямо с официальных серверов Microsoft и после создать с минимальными усилиями загрузочный ISO-образ инсайдерской версии Windows 11 Insider Preview:

( Read more... )

Office Insider Preview

2021-07-10 14:16

Признаемся честно, что умеет делать хорошо компания Майкрософт, так это три продукта:

Windows, Office и Windows Server.

Если Windows и Office вошли в жизнь конечного потребителя как-то сами и как самые удобные и простые, но необходимые программы, то Windows Server больше нужен корпоративщикам. Но и корпоративщикам понадобился функционал Windows и Office на конечных устройствах.

Человек все время стремится к улучшению того, что есть и поэтому участие в программе Windows Insider уже стало достаточно привычным.

( Read more... )

Хочу работать в Mercedes

2021-06-27 15:16mercedes-benz data breach exposes ssns, credit card numbers

mercedes-benz usa has just disclosed a data breach impacting under 1,000 customers and potential buyers that exposed their credit card information, social security numbers, and driver license numbers.

www.bleepingcomputer.com

( Read more... )

А Сережа - молодец!

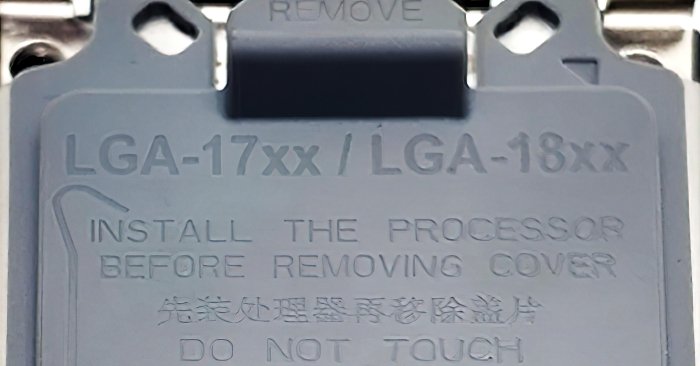

2021-06-27 14:57и снова новый сокет intel. появилась первая фотография, связанная с lga 18xx

грядущие процессоры intel alder lake будут иметь исполнение lga 1700, которое придёт на смену текущему lga 1200.

а что будет после?

в сети появилось подтверждение ранним слухам и утечкам касательно того, что после процессоры intel перейдут на исполнение lga 18xx

на фото можно видеть крышку, прикрывающую процессорный разъём на системной плате, и эта крышка совместима с lga 17xx и lga 18xx.

www.ixbt.com

Ну вот, бл... блин, когда это кончится???

Каждый раз придумывают колеса новой формы, чтобы менять ВЕСЬ автомобиль!

И, ладно бы, это был рекордный скачек Человечества вперёд, так не же! - Тот же вид, только в профиль

Поддался всеобщей эйфории и для истории и себе запощу новость ;)

Поддался всеобщей эйфории и для истории и себе запощу новость ;)Несколько Интернет-изданий почти одновременно сообщили:

«Крупнейшее изменение Office за десятилетия». Microsoft добавила первые Fluid-компоненты в Teams, OneNote, Outlook и Whiteboard

18.06.2021 в 18:30 Владимир Скрипин

https://itc.ua/news/... krupnejshee-izmenenie-office-za-desyatiletiya-...

Microsoft начала внедрять концепцию Fluid Office - наибольшее обновление Office за десятилетие

22.06.2021

https://itta.info/microsoft-pochala-vprovadzhuvati-koncepciyu-fluid-office-najbilshe-onovlennya-office-za-desyatilittya/

Fluid – новый тип динамических блочных документов Office

19.05.2020 в 20:31 Вадим Карпусь

https://itc.ua/news/fluid-novyj-tip-dinamicheskih-blochnyh-dokumentov-office/

Итак, Майкрософт сдержала слово и в мае предоставила возможность скачивания и установки т.н. Office LTSC Preview для всех нетерпеливых (ранее см.: Microsoft announces Office 2021). Предварительные версии этих продуктов теперь доступны для установки и тестирования на устройствах не только с Windows, но и для Mac.

Итак, Майкрософт сдержала слово и в мае предоставила возможность скачивания и установки т.н. Office LTSC Preview для всех нетерпеливых (ранее см.: Microsoft announces Office 2021). Предварительные версии этих продуктов теперь доступны для установки и тестирования на устройствах не только с Windows, но и для Mac.В рамках этой программы предварительного просмотра для Windows доступны следующие продукты:

- Office LTSC Professional plus 2021 (предварительная версия):

Access, Excel, OneDrive, Skype for Business, OneNote, Outlook, PowerPoint, Publisher, Teams, Word; - Project профессиональный 2021 (предварительная версия);

- Visio профессиональный 2021 (предварительная версия),

а для Mac:

- Office 2021 для Mac (предварительная версия):

Word, Excel, PowerPoint, Outlook, OneNote, OneDrive и Teams

Опять остаются в силе два "только":

Во-первых. Office 2021, как и 2019, поддерживается только для установки в Windows 10 и Windows Server 2019.

Во-вторых. Для установки локально приложения Office 2021 выпущены только по технологии "Нажми и работай / Click-to-Run (C2R)".

Прим.: Если есть вопросы почему "опять", то см.: Office 2019. Установка без привязки к облаку. Постараюсь не повторяться и описать здесь только отличия процесса "добывания" нового Office

Оглавление

- Рекомендации для использования версии Office LTSC Preview

- Удаление предыдущих версий Office с компьютера

- Загрузка средства развертывания Office Deployment Tool (ODT)

- Ключи активации с помощью KMS или MAK

- Создание конфигурации инсталляционных файлов Office 2021

- Загрузка инсталляционных файлов Office 2021

- Установка Office 2021

- Активация предварительной версии Office 2021

- Дополнительные ресурсы по теме

Рекомендации для использования версии Office LTSC Preview

Новый Office в документации называется то Office 2021 Preview, то Office LTSC Preview. Не запутали окончательно, но следует понимать, что это точно не подписка Office 365, а - локальный набор продуктов Office. Кроме этого, его можно установить в следующих операционных системах:

Поддерживаемые операционные системы:

- Windows 10 Semi-Annual Channel

- Windows 10 LTSC 2019

- Windows Server 2019

Предварительные версии Office LTSC, Project 2021 и Visio 2021 доступны как в 32-, так и в 64-битной версиях.

В отличие от предыдущих версий Майкрософт теперь прямо рекомендует использовать 64-битную версию, особенно на устройствах с объемом памяти не менее 4 ГБ. (Ха! А разве сейчас есть меньше?)

При выборе архитектуры оцените совместимость приложений и другие факторы, которые могут потребовать использования 32-разрядной версии. Но учитываем, что все версии установленных продуктов должны быть или 32-, или 64-разрядными. Например, нельзя установить 32-битную версию Visio на том же устройстве с Office x64. (Проверено! не пашет)

( Read more... )

KMS client setup keys / Ключи установки клиента KMS

KMS client setup keys / Ключи установки клиента KMShttps://docs.microsoft.com/en-us/windows-server/get-started/kmsclientkeys

https://docs.microsoft.com/ru-ru/windows-server/get-started/kmsclientkeys

Microsoft: 30.04.2021

Область применения: Windows Server 2022, Windows Server 2019, Windows Server 2016, Windows Server Semi-Annual Channel, Windows 10

ⓘ Примечание

В приведенных далее таблицах LTSC означает Long-Term Servicing Channel,

а LTSB — Long-Term Servicing Branch

а LTSB — Long-Term Servicing Branch

Версии Windows Server LTSC/LTSB

Windows Server 2022

Версия операционной системы |

Ключ установки клиента KMS |

|---|---|

| Windows Server 2022 Datacenter | WX4NM-KYWYW-QJJR4-XV3QB-6VM33 |

| Windows Server 2022 Standard | VDYBN-27WPP-V4HQT-9VMD4-VMK7H |

Windows Server 2019

Версия операционной системы |

Ключ установки клиента KMS |

|---|---|

| Windows Server 2019 Datacenter | WMDGN-G9PQG-XVVXX-R3X43-63DFG |

| Windows Server 2019 Standard | N69G4-B89J2-4G8F4-WWYCC-J464C |

| Windows Server 2019 Essentials | WVDHN-86M7X-466P6-VHXV7-YY726 |

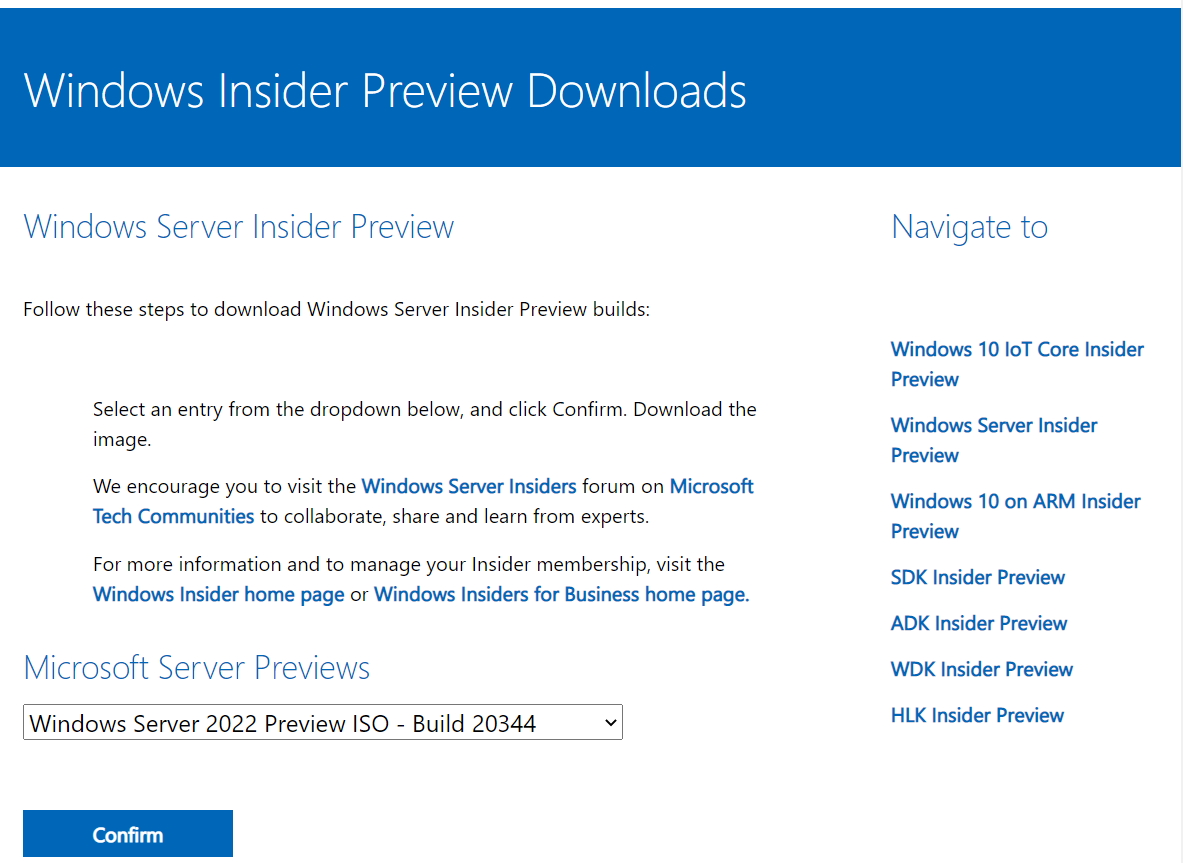

Windows Insider Preview Downloads

Официально скачать Windows Server 2022 Preview можно будучи участником программы предварительной оценки со страницы: https://www.microsoft.com/en-us/software-download/windowsinsiderpreviewserver

См.также:

- KMS ключи для сервера активации корпоративных лицензий. Май 2019

- KMS ключи для сервера активации корпоративных лицензий. Октябрь 2018

- KMS ключи для сервера активации корпоративных лицензий Office 2019. Сентябрь 2018

- KMS ключи для сервера активации корпоративных лицензий. Июнь 2018

- KMS ключи для сервера активации корпоративных лицензий. Сентябрь 2016

- Office 365. Установка на сервер удаленных рабочих столов https://bga68.livejournal.com/517940.html

- KMS. Как активировать вручную Office https://bga68.livejournal.com/192257.html

- KMS. Как активировать вручную Office 2019 https://bga68.livejournal.com/524546.html

- Удобный инструмент - Office Customization Tool для Office C2R https://bga68.livejournal.com/513541.html

- Office 365. ресурсы для ИТ-специалистов https://bga68.livejournal.com/504760.html

- Office 365. Пошаговые руководства для администраторов тенанта https://bga68.livejournal.com/504560.html

- Office 2019. Установка без привязки к облаку https://bga68.livejournal.com/502258.html

- Развертывание Office 365 профессиональный плюс из локального источника https://docs.microsoft.com/ru-ru/DeployOffice/deploy-office-365-proplus-from-a-local-source

- Обзор Office 2019 (для ИТ-специалистов) https://docs.microsoft.com/ru-ru/deployoffice/office2019/overview#whats-changed-in-office-2019

- Развертывание Office 2019 (для ИТ-специалистов) https://docs.microsoft.com/ru-ru/deployoffice/office2019/deploy

- Развертывание Office 365 профессиональный плюс с помощью служб удаленных рабочих столов https://docs.microsoft.com/ru-ru/deployoffice/deploy-office-365-proplus-by-using-remote-desktop-services

Вернуться на стартовую страницу