Атака Cisco Smart Install и другие - порядок действий для защиты

Атака Cisco Smart Install и другие - порядок действий для защитыПодробно:

https://www.securitylab.ru/blog/personal/aodugin/343624.phpАндрей Дугин7 Апреля, 2018

Относительно вчерашнего цископада уже написано немало как официальных статей, так и неофициальных заметок. Не буду и я исключением, поделюсь своими рекомендациями по действиям для защиты. Ведь в этом противостоянии исследователей уязвимостей и вендора должна появиться незаинтересованная объективная сторона.

28 марта опубликованы 2 уязвимости Smart Install:

Что интересно, на фоне большой шумихи с Cisco Smart Install почему-то обошли вниманием аналогичные уязвимости Cisco от 28 марта 2018:

( Read more... )Зачем выставлять в Интернет интерфейс управления или атака на Cisco Smart InstallПодробно:

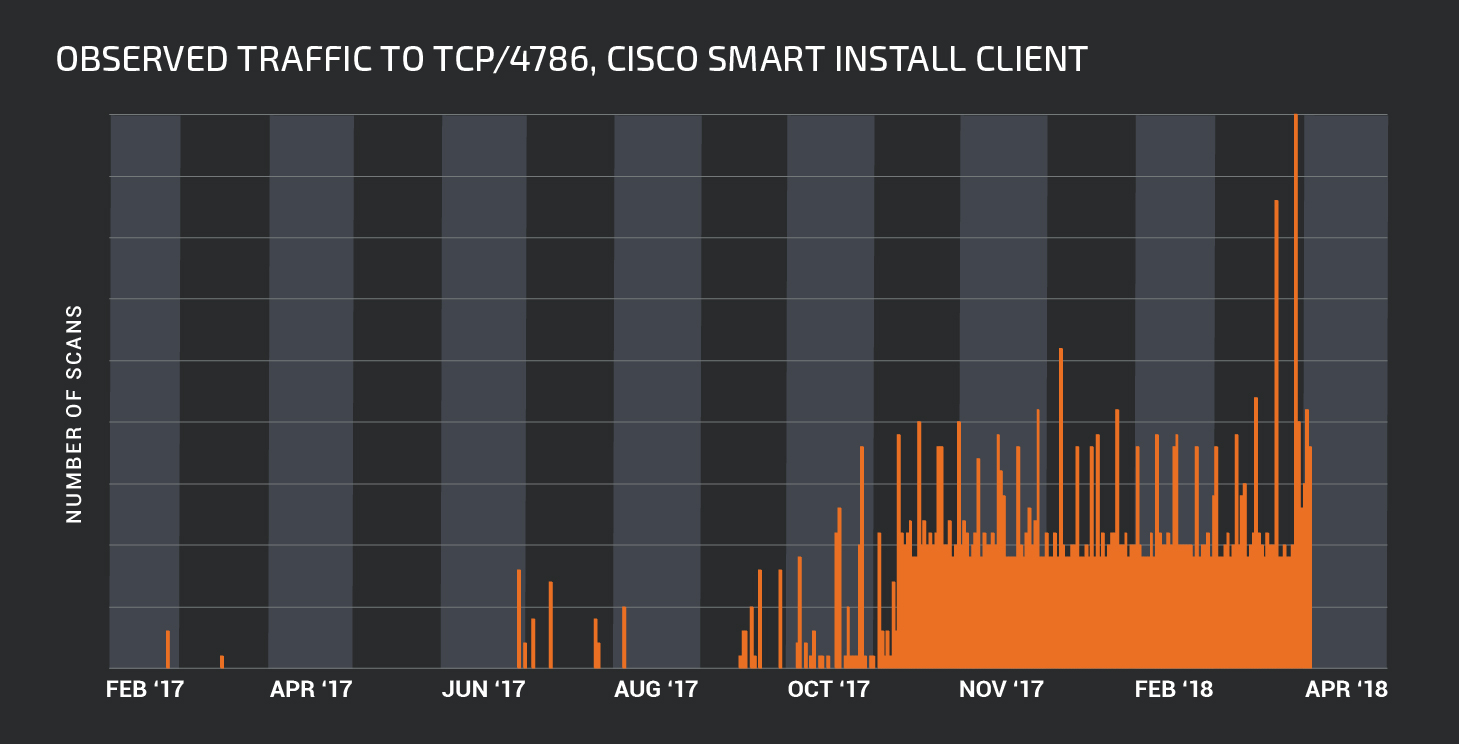

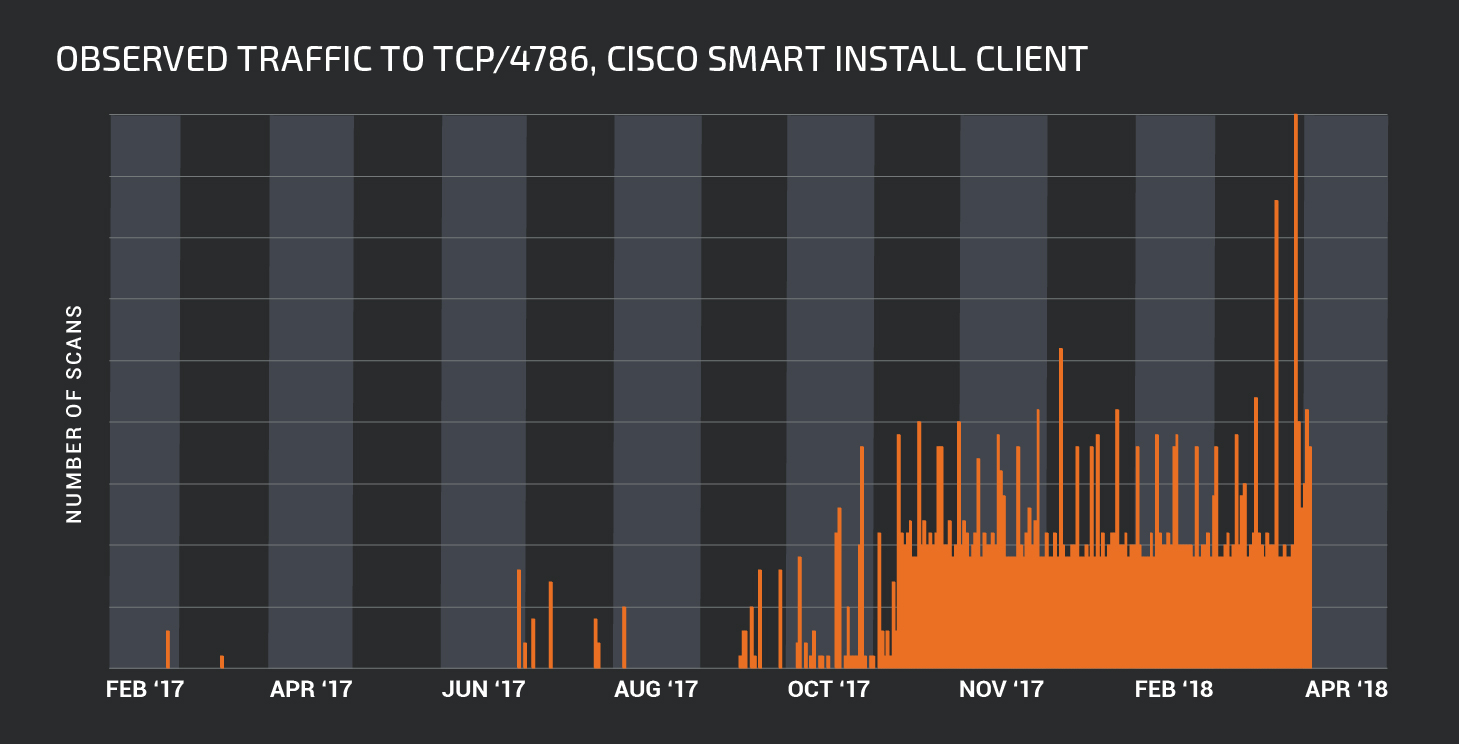

https://www.securitylab.ru/blog/company/cisco/343634.phpНедавно Cisco узнала о некоторых хакерских группировках, которые выбрали своими мишенями коммутаторы Cisco, используя при этом проблему неправильного использования протокола в Cisco Smart Install Client.

Нейтрализация

НейтрализацияВы можете определить, есть ли у вас устройствас “поднятым” на коммутаторе ПО Cisco Smart Install Client. Запуск команды show vstack config позволит вам определить, активен ли Smart Install Client. Ниже приведен пример такой команды с получением ответа на нее:

switch # show vstack config | inc Role Role: Client (SmartInstall enabled)

( Read more... )